セブンイレブンのスマホ決済アプリ「7Pay」で30万円不正決済されたツイートがバズってました。

原因は、総当たりでパスワードを取得できるシステム。

具体的にはパスワードを忘れた時に通知するリマンダーがザルだった事。

何しろ生年月日とメールアドレスが合っていれば、異なるメールアドレスにもパスワードを通知できる仕組みだったようです。

生年月日は365×数十程度の有限の組み合わせしかなく、しかも年齢がある程度わかれば更に絞れます。

メールアドレスもどこかで使っていれば不正利用者も把握できます。

いくらパスワードを厳重なものにしても、簡単な手口で盗み見れるのなら意味がないです。

私もアカウントを持ってるけど、クレジットカード登録はしてなかったのでセーフ。

ただ「生年月日」は必須でないけど、登録しちゃってました。

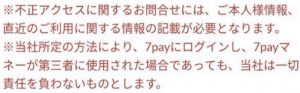

7Payの規約では「当社規定の方法でログインし、第三者に利用された場合、一切責任を負わない」そうで……。

じゃあ、上記のパスワード請求は「規定の方法」なので、それで不正にログインされて利用されても一切責任を負わないんですね。

いっそ退会した方がいいかもしれません。

退会はせず、名前や住所など適当なものに「上書き」した方が良さそう。

退会だと本当に情報を削除したのか確認が取れないけど、

上書きなら確実に元の情報が消えるんじゃないでしょうか。

セブンイレブンアプリ乗っ取りにより7payで30万円不正利用された人のツイート

【注意喚起】「7pay」でさっそくクレカ不正利用か 高額不正利用報告が相次ぐ

追記ですが、被害総額5500万円らしいです。

Contents

シャドーITが原因?

7Payの不正決済は、シャドーITが原因だった可能性があるようです。

シャドーITとは、企業側が知らずに、従業員が勝手にITサービスを業務に利用すること。

7PayのアプリのソースコードがGitHubに残っていたようです。

ただし、今では削除済み。

発見者によると、ソースコードは誰もが閲覧可能な状態になっていたとのこと。

有料のプライベートリポジトリなら、第三者が見れなかったけど、無料アカウントなので誰もが見れたんだそうです。

【更新】7pay問題でオムニ7アプリのソースコードに漏洩の疑い。「GitHub」上で誰でも入手可能だったか

なぜか全会員のパスワードをリセット

1600万人分のパスワードをリセットしたそうです。

ただし、今のところは私には何の通知も来ていませんが……。

セブン&アイHDが「7iD」1650万人のパスワードを強制リセット、7pay不正利用対策で

「(7iDを使う7payの不正利用問題で)パスワードリスト攻撃を受けた可能性が高く、リスクを極小化するため」らしいのですが、

リスト型攻撃なら、攻撃を受けた人だけリセットすればいいのでは?

本当にリスト型攻撃が原因なんですかね……。

通常、全会員をパスワードリセットするのは、何らかの脆弱性が発覚した場合。

会員のうち誰が不正に情報を盗まれたのか特定できないので、全会員をリセットする訳です。

パスワードリセットでなぜか7payの残高が消えたという報告も出ています。

7payの不正利用を受け、7iDのパスワードを全員リセットに…→再設定するとクーポンや7payの残高が消えたとの報告が相次ぐ

元のIDで再登録せず、外部IDで登録しようとしたから「新規登録扱いとなった」という指摘もあります。

しかし、残高消失を報告している人はそのような操作をしたとは言ってません。

報告者の数が妙に多い気もするので、別の何かが原因なんじゃ?

にほんブログ村

Tweet

この記事のショートリンク

コメントを残す