二段階認証疲労攻撃と呼ばれる新たな攻撃方法が発生しています。

その手法とは、 (さらに…)

カテゴリー: Windows10セキュリティ

-

二段階認証疲労攻撃が起きている

-

Microsoft malware protection command line utilityとは何か

Microsoft malware protection command line utilityとは、

Windows10に搭載されているWindows Defenderの機能の1つ。

(さらに…) -

KB4056892はCPU脆弱性セキュリティアップデート

Intelが公開したCPUの脆弱性のWindows10向けセキュリティアップデート「KB4056892」が配信開始。

この脆弱性はMeltdown、Spectreと呼ばれる2種類のセキュリティホールで、

どちらもメモリーの内容を勝手に読み取る事が可能なもの。対象となるCPUはIntelに限らず、あらゆるデバイスにも影響があるので、

手持ちのPCのCPUがIntelじゃなくても適用すべきとのこと。January 3, 2018?KB4056892 (OS Build 16299.192)

CPUの脆弱性 MeltdownとSpectreについてまとめてみた

脆弱性は「投機的実行」を悪用してメモリの内容を読み取るというもの。

これはプログラムの分岐を先読みしてパフォーマンスを向上させる機能とのこと。グーグルがCPU脆弱性の詳細を明らかに、Intel・AMD・Armが対象

“投機的実行”機能を備えるCPUに脆弱性、Windows向けのセキュリティパッチが緊急公開

なので、このアップデートを適用するとパフォーマンスが落ちるらしい。

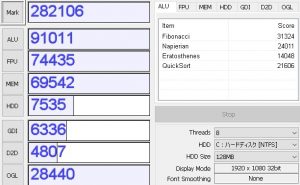

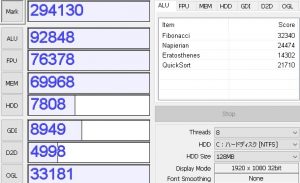

CrystalMarkでアップデート前後の性能変化を比較してみた。

試行回数は1回だけなので、信憑性は低いけど参考として。結果は、適用前よりも適用後の方が若干成績が良くなった。

どちらもPC起動直後に実行したリザルト。性能が上がるなら、むしろさっさと適用した方がいいですね。

このアップデートはAMDのプロセッサに不具合が起きているそうです。

CPU脆弱性への修正含む「Windows」アップデートでAMDユーザーに不具合

AMDはMeltdownの影響は受けないが、Spetreの影響は受けるとのこと。

アップデートに失敗し、ロールバックが行われ、再びアップデートを試み、また失敗してロールバックが行われるというループが起きるようです。

ローカルグループポリシーで自動更新を停止しないと、

ずっとOSが起動できないままなんだそうです。 -

コントロールされたフォルダアクセスで人質ウイルス対策

Windows10にはコントロールされたフォルダアクセスと呼ばれるセキュリティ機能があります。

これを有効化すると、事前に登録したアプリしか、そのフォルダにアクセスできなくなります。

代わりにランサムウェア(身代金ウイルス)もまた、そのフォルダにアクセス出来なくなるので、ファイルを人質にされずに済みます。コントロールされたフォルダアクセスを有効化するには、

設定→更新とセキュリティ→Windows defender→セキュリティセンターを開きます。

ウイルスと脅威の防止→ウィウルスと脅威の防止の設定を開きます。

「コントロールされたフォルダアクセス」をオンに切り替えます。

初期設定ではCドライブのシステムフォルダーが保護されますが、任意のフォルダを追加できます。万が一、人質ウイルスに感染してもこれだけは守りたいという重要ファイルが入ってるフォルダを対象にするのが無難です。

-

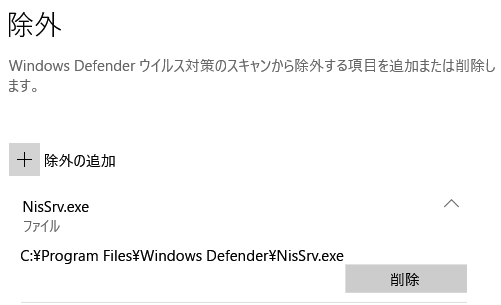

Antimalware service executableのディスクアクセスが異様に増加するのを防ぐ対応方法

Antimalware service executableとは、

Windows defenderが動作すると連動して起動するプログラムらしいです。つまり、何らかのセキュリティスキャンを行っている訳ですが、

Antimalware service executableのディスクアクセスが異様に増加し、

いつまで経っても止まる様子が無い状態に陥る事があります。この原因は何と「自分自身をスキャンしているから」だそうで……。

そこでディスクアクセスの異常増加を防ぐには、

自分自身をスキャンから除外すればいいわけです。設定→更新とセキュリティ→Windows defender→Windows defenderセキュリティセンターを開きます。

ウイルスと脅威の防止→ウイルスと脅威の防止の設定を開きます。

除外の追加または削除を開きます。

除外の追加をクリックし、

“C:\Program Files\Windows Defender\NisSrv.exe”

を追加します。